Informieren Sie sich über die Konsequenzen, die eine Tabellenkalkulations-basierte Schatten-IT für Unternehmen haben könnte.

Damian Roller

Guide

Excel & Co. spielen in den meisten Unternehmen eine unverzichtbare Rolle. Häufig bieten sie effektive Lösungen. Vor allem wenn die IT-Abteilung nicht die Mittel oder Zeit hat, um rechtzeitig zu reagieren. Gerade durch ihre Flexibilität und Leistungsfähigkeit bieten Tabellenkalkulationsprogramme einen enormen Vorteil. Denn alle Abteilungen und Teams müssen Ziele erreichen und dafür anstehende Aufgaben schnell erledigen können – ohne vorher langwierige Gespräche mit der IT-Abteilung zu führen oder ein neues Tool zu erlernen. Aber bei all seinen Vorteilen ist Excel (oder jede andere Tabellenkalkulationen) auch eine der Hauptursachen für die sogenannte Schatten-IT und die Probleme, die sie verursacht.

Laut Cisco bedeutet „Schatten-IT die Verwendung von IT-bezogener Hardware oder Software durch eine Abteilung oder eine Einzelperson ohne das Wissen der IT- oder Sicherheitsgruppe innerhalb der Organisation“.

Wird Schatten-IT von Spreadsheets hervorgerufen, werden Excel oder andere Tabellenkalkulationen unkontrolliert eingesetzt, um größere Flexibilität zu erreichen und alltägliche Probleme zu meistern. Diese Form der Schatten-IT macht die innere Zerrissenheit von Organisationen deutlich. Einerseits wollen sie agil und dynamisch agieren, andererseits müssen sie auch eine sichere und stabile IT-Umgebung schaffen. Die Schatten-IT – gerade in Form von unkontrollierten Tabellenkalkulationen – erhöht die Anfälligkeit der Systeme, kann gegen wichtige gesetzliche Vorgaben verstoßen, Kostenüberschreitungen verursachen und vieles mehr.

Es sieht nicht danach aus, als würde sich die Ausbreitung der Schatten-IT verlangsamen. Sie stellt also weiterhin eine ernsthafte Herausforderung für jeden CIO und IT-Leiter dar. Was können wir also gegen die Folgen von Schatten-IT unternehmen, und wie können No-Code-Plattformen zur Lösung des Problems beitragen?

Schatten-IT darf man nicht auf die leichte Schulter nehmen.

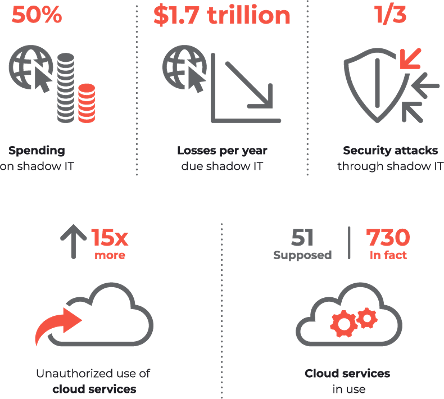

Die Everest Group fand heraus, dass die Ausgaben für Schatten-IT in großen Unternehmen bis zu 50% der gesamten IT-Ausgaben ausmachen. Gleichzeitig belaufen sich die Verluste aufgrund von Ineffizienz, kompromittierten Daten und Ausfallzeiten durch Schatten-IT auf etwa 1,7 Billionen US-Dollar pro Jahr. Und bereits 2016 schätzte Gartner, dass bis 2020 ein Drittel der erfolgreichen Sicherheitsangriffe auf Unternehmen durch deren Schatten-IT-Ressourcen erfolgen wird.

Außerdem findet man Schatten-IT quasi überall!

Vor einigen Jahren veröffentlichte Cisco eine Studie. Darin wurde festgestellt, dass Unternehmen „15-mal mehr Cloud-Dienste zur Speicherung kritischer Unternehmensdaten“ nutzten, als ihre CIOs genehmigt hatten. Gerade dort, wo IT-Abteilungen im Schnitt 51 Cloud-Services im Einsatz glaubten, wurden tatsächlich 730 Services genutzt. Auch Microsoft beschäftigt sich intensiv mit den Sicherheitsproblemen der Schatten-IT.

Warum taucht also Schatten-IT in Unternehmen auf? Laut Alan McSweeney liegt das im Allgemeinen an der mangelnden Flexibilität der IT-Architektur in Unternehmen. Vor allem, bei folgenden Symptomen sind Unternehmen anfällig für Schatten-IT:

All dies führt die Nutzer „vor Ort“ dazu, nach Lösungen zu suchen, die es ihnen ermöglichen, diese Hürden zu umgehen.

Ein zentraler Aspekt der Schatten-IT ist die Verbreitung von Tabellenkalkulationen, die erstellt werden, um alltägliche oder unvorhergesehene Probleme schnell zu lösen. Immer dann, wenn es für ein Problem keine “offizielle” Lösung gibt, wird eine Tabellenkalkulation als praktikable und unkomplizierte Alternative angesehen. Diese Lösung wird dann mit jedem, den sie betrifft, geteilt und immer wieder neu verteilt. Auf diese Weise kommt es unkontrolliert zu unzähligen Kopien ein und derselben Tabellenkalkulation.

Als elektronische Tabellenkalkulationen erstmals in Unternehmen Einzug hielten, war das wie eine Revolution. Plötzlich konnte die gesamte Planung von Papier auf ein elektronisches Medium übertragen werden, das den Anwendern völlig neue Möglichkeiten eröffnete. Die Daten konnten nun zuverlässiger und organisierter gespeichert werden, und die Berechnungen erfolgten automatisch, sobald die Daten bearbeitet wurden.

Immer komplexere und umfangreichere Modelle und Berechnungen zu erstellen, die sich auf mehrere Tabellenkalkulationen verteilten. Spreadsheets boten eine immer größere Flexibilität, die sogar mit Änderungen an grundlegenden Annahmen der Modelle umgehen und dennoch Ergebnisse liefern konnte.

Tabellenkalkulationen sind heute so beliebt wie eh und je. Jeder hat Zugang zu Excel oder Google Sheets. Wenn Sie eine Kalkulationstabelle versenden, können Sie sicher sein, dass jeder Empfänger sie öffnen kann. Auch wenn es vielleicht bessere Lösungen für ein bestimmtes Problem gibt, hat die Arbeit mit Excel weit weniger Einarbeitungszeit. Schließlich sind es die Flexibilität von Tabellenkalkulationen und die verschiedenen Zwecke, für die sie eingesetzt werden können, die Excel auf Platz 1 der beliebtesten digitalen Werkzeuge hält.

Die weit verbreitete Verwendung von Tabellenkalkulationen bringt jedoch auch eine Reihe von Problemen mit sich.

Den Ausdruck “Excel-Hölle“ verwendet man, um den Zustand der Verwüstung zu beschreiben, die entstehen kann, wenn Tabellenkalkulationen aus dem Ruder laufen. Er bezieht sich auf einige der Einschränkungen, die Excel den Benutzern auferlegen kann.

Zunächst einmal gibt es Grenzen bei der Skalierbarkeit – Tabellenkalkulationen können nicht über eine bestimmte Komplexität und Datenmenge hinaus arbeiten. Dann ist da auch noch die Komplexität der Daten selbst, die die Benutzer nachvollziehen können müssen. Wenn dies nicht der Fall ist und die Daten ausversehen zerstört werden oder Fehler enthalten, kann es Tage dauern, bis Validität und Konsistenz wieder korrigiert werden.

Letztlich löst die Verwendung von Tabellenkalkulationen in Unternehmen in der Regel die Erstellung weiterer Tabellenkalkulationen aus. Mit ihrer Verbreitung im gesamten Unternehmen entsteht ein Berg unkontrollierter Daten. Dies macht sowohl die Vorgabe, wo Daten gespeichert werden sollen, als die Identifikation der endgültigen Version nahezu unmöglich.

Alle diese Probleme lassen dann die „tabellenkalkulationsbasierte“ Schatten-IT, kurz Schatten-IT durch Excel, entstehen. Natürlich kann man dies auf den riesigen Berg von Ad-hoc-Lösungen zurückführen, die Mitarbeiter erstellt haben, um alltägliche Probleme zu bewältigen. Trotzdem ist genau das ernst zu nehmen.

Es wird geschätzt, dass etwa 90% der Unternehmensanalysen auf Tabellenkalkulationen basieren. Das liegt daran, dass Excel (und ähnliche Lösungen, wie Google Sheets) quasi wie ein echtes Schweizer Taschenmesser im Software-Format ist. Es ist das Hauptwerkzeug, mit dem Nicht-IT-Benutzer dynamische Berechnungen durchführen, Listen erstellen oder Daten auswerten können.

Im Durchschnitt bearbeiten etwa 13 Personen innerhalb einer Organisation ein einziges Arbeitsblatt. Dennoch enthalten bis zu 88% aller Tabellenkalkulationen „da draußen“ Fehler. Darüber hinaus existieren sie häufig in mehreren verschiedenen Versionen. All dies kann zu Verlusten von bis zu 7 Milliarden Dollar pro Jahr führen.

Das zeigt aber auch, wie unverzichtbar Excel ist. Denn es gibt gute Gründe für die Einsatz von Tabellenkalkulationen im Unternehmen. Einige der unmittelbaren Vorteile sind:

Dennoch überwiegen die Risiken und Nachteile der Excel-bedingten Schatten-IT bei weitem die Vorteile. Dazu gehören:

Offensichtlich ergibt sich die Schatten-IT aus der mangelnden Flexibilität der IT-Architektur eines Unternehmens und dem Bedarf der Mitarbeiter, diesen Mangel auf möglichst einfache Weise zu überwinden.

Dies macht den Einsatz von Tabellenkalkulationen zu einer sehr unmittelbaren und praktikablen Lösung. Doch wenn die Tabellenkalkulations-basierte Schatten-IT ein so großes Problem darstellt: Was können Unternehmen dann tun, um ihre Fallstricke zu umgehen und gleichzeitig ihren Mitarbeitern zu ermöglichen, ihre Arbeit effizienter und leichter zu erledigen?

In den letzten Jahren ist der Trend zum „Citizen Development“ aufgetaucht. Laut Gartners Glossar ist „ein Citizen Developer ein Benutzer, der neue Geschäftsanwendungen zur Nutzung durch andere mit Entwicklungsumgebungen erstellt, die von der Unternehmens-IT sanktioniert werden“.

Citizen Development wird als eine der Möglichkeiten zitiert, mit der man Schatten-IT effizient unter Kontrolle bringen kann. Es wird von einigen als „das wichtigste Technologie-Tool betrachtet, mit dem sich CIOs befassen müssen“. Der Grund dafür ist, dass im Gegensatz zur Schatten-IT genehmigte Lösungen eine sichere, schnelle und kosteneffiziente Möglichkeit bieten, wie Mitarbeiter sofort auf Geschäftsanforderungen reagieren können.

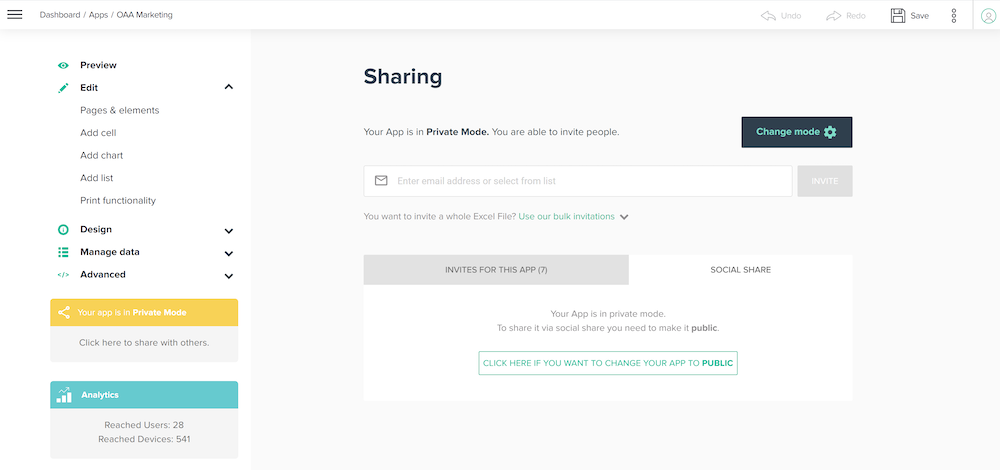

Ein Beispiel für eine Umgebung, die von Citizen Developern genutzt werden kann, sind Plattformen zur Erstellung von No-Code-Apps, wie Open as App. Diese Plattformen schlagen eine Brücke zwischen den Bedürfnissen der Benutzer und den Anforderungen der IT-Abteilungen.

Benutzern können damit in kürzester Zeit Anwendungen auf Basis ihrer Tabellenkalkulationen erstellen, d. h. dynamisch agieren und gleichzeitig die von der IT geforderte Datensicherheit gewährleisten. Mit anderen Worten, sie ermöglichen es den Benutzern, nicht verwaltete und unkontrollierte Excel-Spreadsheets in verwaltete und kontrollierte zu verwandeln und solche Tabellenkalkulationen aus dem „Schatten“ zu holen.

Die Auswirkungen, die eine codefreie Plattform wie Open as App auf die Spreadsheet-basierte Schatten-IT haben kann, haben verschiedene Dimensionen: die Abschwächung der Schatten-IT, die Vorteile für die Nutzer und den ROI durch die Implementierung von „No-Code“.

Dies sind einige der Gründe für Umstellung auf eine No-Code-Plattform. Die Schatten-IT zu reduzieren ist kein leichtes Unterfangen, da sie so viele verschiedene Formen annimmt. Tabellenkalkulationsbasierte Schatten-IT ist ein Aspekt, der durch Einsatz einer No-Code-Plattform wie Open as App einfach und effizient angegangen werden kann.

Das hat einen zweifachen Effekt: Mitarbeiter können selbst neue Lösungen für Geschäftsprobleme entwickeln, mit denen sie routinemäßig konfrontiert werden. Gleichzeitig werden mehr IT-Kapazitäten für andere Aspekte der Schatten-IT freigesetzt. Die Verbesserung der Effizienz ohne Abstriche bei der Sicherheit ist eine der zentralen Herausforderungen, mit denen CIOs zunehmend konfrontiert sein werden, wenn sie sich mit Schatten-IT befassen.

Möchten Sie mehr darüber erfahren, wie Sie Schatten-IT mit No-Code und Open as App in Ihrem Unternehmen vermeiden können? Unsere Experten beraten Sie gerne. Buchen Sie jetzt Ihre kostenlose Demo.